Odczytano Copiale Cipher

27 października 2011, 21:11Amerykańsko-szwedzki zespół naukowców złamał szyfr, nad którym specjaliści łamali sobie głowy przez kilka dziesięcioleci. Ukryty w uniwersyteckich archiwach Copiale Cipher to zapisany na 105 stronach manuskrypt zamknięty w zielono-złotych brokatowych oprawach. Po trzystu latach od powstania w końcu wiemy, jakie treści zapisali autorzy księgi.

Sposób na Microsoft

22 listopada 2006, 11:22Autorzy tworzonej licencji General Public License v.3 (GPL3) planują dodać do niej zapis, który blokowałby porozumienie patentowe pomiędzy Novellem a Microsoftem.

Jest akt oskarżenia przeciwko MegaUpload

23 grudnia 2013, 11:37Amerykański Departament Sprawiedliwości złożył do sądu akt oskarżenia przeciwko Kimowi Dotcomowi. Ze 191-stronicowego dokumentu [PDF] po raz pierwszy szczegółowo dowiadujemy się, jakie zarzuty Amerykanie stawiają byłemu właścicielowi serwisu MegaUpload.

Skargi na "tajne" poprawki Microsoftu

25 czerwca 2009, 10:47Czytelnicy serwisu Windows Secrets informują w komentarzach, że Windows bez ich zgody instalował poprawki z 9 czerwca. Twierdzą oni, że skonfigurowali system tak, by każdorazowo pytał o zgodę na zainstalowanie poprawki, a mimo to były one instalowane bez pytania.

USA budują cyberarmię

17 lipca 2017, 11:28Amerykańska administracja finalizuje plany, w ramach których jednostki odpowiedzialne za wojnę w cyberprzestrzeni zyskają większą autonomię. To powinno wzmocnić możliwości USA w cyfrowej walce przeciwko Państwu Islamskiego i innym wrogom.Zgodnie z nową doktryną US Cyber Command ma zostać wydzielona z Narodowej Agencji Bezpieczeństwa (NSA)

Superbezpieczny Android

3 marca 2012, 06:17Amerykańska Narodowa Agencja Bezpieczeństwa (NSA) poinformowała o zbudowaniu około 100 „ultrabezpiecznych“ smartfonów z systemem Android. Urządzenia Fishbowl powstały w oparciu o standardowe ogólnodostępne podzespoły i są na tyle bezpieczne, że pozwalają agentom na prowadzenie rozmów na tajne tematy.

Rekiny na służbie

18 grudnia 2006, 16:24Stany Zjednoczone chcą wykorzystać rekiny w roli podwodnych szpiegów. DARPA (Defense Advanced Research Projects Agency) chciałaby, żeby tacy szpiedzy przekazywali informacje np. o ładunkach wybuchowych i innych zagrożeniach czyhających w wodzie.

RSA zaprzecza oskarżeniom

26 grudnia 2013, 15:07RSA wydała oświadczenie, w którym zapewnia, że nie miała pojęcia o tym, iż opracowany przez NSA algorytm Dual Elliptic Curve (DEC) zawiera tylne drzwi. Firma, w zamian za 10 milionów dolarów zgodziła się wykorzystywać ten algorytm w swoich produktach.

Urodziny Wielkiego Brata

23 października 2009, 17:48Internetowy Wielki Brat obchodzi dzisiaj 14. urodziny. Dnia 23 października 1995 w USA wydano pierwszą sądową zgodę na podsłuch sieci komputerowej. Podsłuch prowadzony był do grudnia przez Biuro Prokuratora USA dla Okręgu Massachusetts.

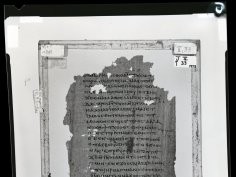

Grecki odpis oryginału apokryficznej Apokalipsy Jakuba znaleziony na Oxford University

1 grudnia 2017, 13:00Bibliści z University of Texas odkryli w zbiorach Oxford University kopię oryginału niekanonicznego greckiego tekstu opisującego tajne nauki, jakich Jezus udzielał swojemu krewniakowi Jakubowi Sprawiedliwemu. Dokument znaleziono w Nag Hammadi Library. To zbiór 13 koptyjskich kodeksów znalezionych w Egipcie przed 70 laty